التشاور حول المنتج

لن يتم نشر عنوان بريدك الإلكتروني. تم وضع علامة على الحقول المطلوبة *

ما هي فوائد استخدام ذراع الشاشة؟

Jul 08,2025ما هو مقبض الأريكة؟

Jul 02,2025بطل بيئة العمل المجهول: لماذا يحتاج كل مستخدم كمبيوتر محمول إلى صينية كمبيوتر محمول

Jun 23,2025هل تستحق صواني الكمبيوتر المحمول؟

Jun 18,2025أنواع مختلفة من أقواس الشاشة

Jun 11,2025لماذا يحتاج كل مكتب حديث إلى ذراع شاشة LCD

Jun 04,2025ستضمن بعض الشركات والهيئات الحكومية عزل أجهزة الكمبيوتر السرية تمامًا عن العالم الخارجي وعدم الاتصال بالإنترنت. ولكن الآن وجد شخص ما طريقة لإخراج البيانات.

اكتشف الباحثون في جامعة بن غوريون في إسرائيل مؤخرًا طريقة جديدة لسرقة البيانات باستخدام الضوضاء، وهي DiskFiltration. الشركات المصنعة لحامل وحدة المعالجة المركزية

وهو يعمل عن طريق إصابة جهاز كمبيوتر معزول عن الإنترنت ببرامج ضارة يمكنها توليد صوت محدد عن طريق التحكم في حركة ذراع محرك الأقراص على القرص الصلب.

يتم نقل المعلومات الرقمية السرية الموجودة في الكمبيوتر إلى أجهزة الاستقبال القريبة مثل الهواتف الذكية أو أجهزة الكمبيوتر من خلال هذه الإشارات الصوتية المحددة. بعد تلقي معلومات الضوضاء، يقوم البرنامج بتحويلها إلى معلومات ثنائية 0 و1.

وباستخدام هذه الطريقة، يمكنهم أيضًا سرقة أجهزة الكمبيوتر المتصلة بالشبكة والمحمية بنظام أمني محكم.

تتمتع هذه التقنية حاليًا بنطاق عمل يبلغ 6 أقدام فقط، ومعدل نقل يبلغ 180 بت في الدقيقة، والقدرة على سرقة مفاتيح 4096 بت في 25 دقيقة.

وقال موردخاي جوري، رئيس مختبر الأمن السيبراني بالجامعة، إنه على الرغم من أن الكمبيوتر المعزول بفجوة هوائية معزول تمامًا عن الإنترنت، إلا أنه لا يخلو من العيوب. باستخدام DiskFiltration يمكنهم نقل البيانات السرية من جهاز كمبيوتر واحد إلى هاتف محمول قريب.

هناك الكثير من التقنيات المشابهة في الوقت الحالي، وقد طور الباحثون في المختبر طريقة للحصول على البيانات من مثل هذه الحواسيب باستخدام تبريد الكمبيوتر وأجهزة الاستشعار الحرارية المدمجة في العام الماضي، BitWhisper.

ومع ذلك، فإن لهذه التقنيات أيضًا قيودًا كبيرة جدًا. على سبيل المثال، إذا تم استبدال جهاز كمبيوتر بمحرك SSD غير ميكانيكي، فلن يتمكن المتسللون من استخدام DiskFiltration لسرقة البيانات.

بالإضافة إلى ذلك، سواء باستخدام الضوضاء أو استخدام أجهزة الاستشعار الحرارية لنقل البيانات، يجب أن يكون الكمبيوتر المستهدف مصابًا ببرامج ضارة.

وهذا أمر صعب للغاية بالنسبة لجهاز كمبيوتر يعزل الإنترنت تمامًا، لكنه ليس مستحيلاً. ذكرت تقارير سابقة أن هناك وكالات استخباراتية في المطعم القريب من البنتاغون "أسقطت" القرص U عمدا، متوقعة أن يقوم موظفو الجيش الأمريكي بإدخاله في كمبيوتر العمل أثناء الوجبة.

لن يتم نشر عنوان بريدك الإلكتروني. تم وضع علامة على الحقول المطلوبة *

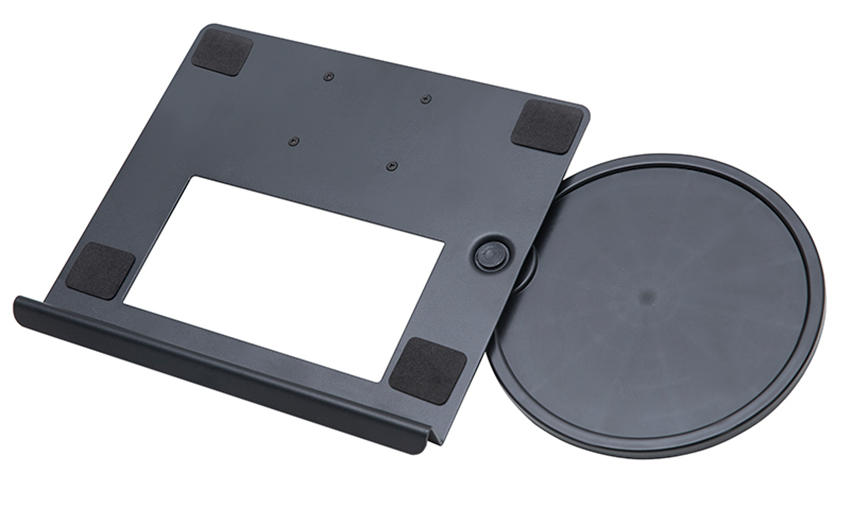

صينية الكمبيوتر المحمول القابلة للطي في المكتب ...

انظر التفاصيل

إحدى الميزات الرئيسية لذراع الشاشة هذا هي قدرته...

انظر التفاصيل

قم بإحداث ثورة في إعداد عملك باستخدام ذراع الشا...

انظر التفاصيل

تم تصميم هذا الذراع الأنيق والمتين لحمل شاشة LC...

انظر التفاصيلالعنوان: رقم 3098 طريق شوانغ لونغ، مدينة داتشياو 314006، منطقة نانهو، مدينة جياشينغ، تشجيانغ برو، الصين

تلفون .: +86-0573-83222192/+86-18757337928

الفاكسات: +86-0573-83225688

عنوان URL: www.jxjmly.com

البريد الإلكتروني: [email protected]

حقوق الطبع والنشر © جياشينغ جينماو لصناعة الألمنيوم المحدودة.جميع الحقوق محفوظة.